Crie sua Conta

Cadastrar-seBLOG

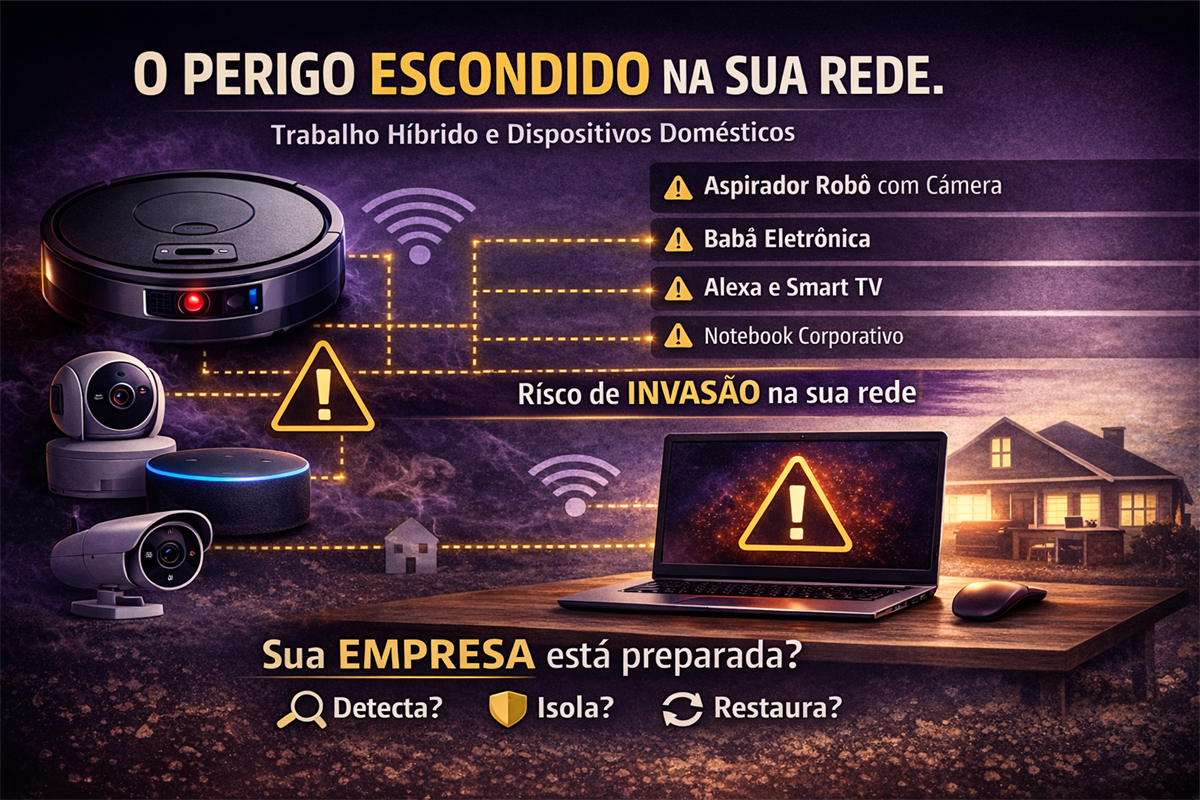

Trabalho Híbrido e a Nova Superfície de Ataque: O Risco Invisível que Está Crescendo nas Empresas

O trabalho híbrido deixou de ser tendência.

Hoje é modelo operacional.

Mas junto com ele, surgiu algo que muitos executivos ainda subestimam:

Uma nova e ampliada superfície de ataque digital.

E ela não está apenas no data center.

Ela está nas casas dos colaboradores.

Nos notebooks fora do domínio.

Nos acessos remotos mal configurados.

Nos dispositivos pessoais conectados à rede corporativa.

A pergunta não é mais “se” existe risco.

A pergunta é:

Sua empresa sabe exatamente onde estão seus pontos de vulnerabilidade hoje?

O que mudou no cenário de risco

Antes do trabalho híbrido, o perímetro de segurança era relativamente claro:

- Firewall corporativo

- Rede interna

- Servidores centralizados

- Controle físico de acesso

Agora, o perímetro desapareceu.

Hoje temos:

- Múltiplos pontos de acesso remoto

- VPNs sobrecarregadas ou mal segmentadas

- Dispositivos sem monitoramento contínuo

- Ambientes domésticos sem políticas de segurança

- Uso de aplicações em nuvem fora da governança oficial (Shadow IT)

Isso amplia drasticamente a superfície de ataque.

E cada novo ponto de conexão é uma nova porta potencial.

O impacto real para CEOs e Diretores

O problema não é apenas técnico.

É estratégico.

Uma violação hoje significa:

- Interrupção operacional

- Vazamento de dados sensíveis

- Multas regulatórias (LGPD)

- Danos reputacionais

- Perda de confiança do mercado

- Impacto direto no valuation da empresa

Segundo estudos globais, o tempo médio de paralisação após um incidente relevante pode ultrapassar dias — e o impacto financeiro vai muito além do custo técnico da recuperação.

O trabalho híbrido aumentou a complexidade.

Mas muitas empresas mantêm a mesma estrutura de segurança de 5 anos atrás.

Isso cria um desalinhamento perigoso entre modelo de operação e modelo de proteção.

Onde a maioria das empresas falha

Observamos três erros recorrentes:

1️⃣ Segurança baseada apenas em perímetro

Ainda se confia excessivamente no firewall, ignorando a necessidade de proteção por endpoint e monitoramento contínuo.

2️⃣ Falta de visibilidade executiva

Diretores não recebem indicadores claros sobre riscos digitais.

TI vira operacional, não estratégica.

3️⃣ Ausência de plano real de continuidade (DR)

Existe backup.

Mas não existe plano validado de recuperação.

Backup não é continuidade.

Continuidade exige governança, testes e planejamento.

O novo modelo exige nova governança

A proteção no cenário híbrido precisa incluir:

- Gestão ativa de endpoints

- Políticas de acesso segmentadas

- Backup 3-2-1 com testes de restauração

- Monitoramento contínuo

- Plano formal de recuperação de desastres

- Conscientização dos colaboradores

- Apoio estratégico (vCIO)

Não se trata apenas de tecnologia.

Trata-se de maturidade operacional.

Empresas que tratam TI como estratégia conseguem:

✔ Reduzir risco

✔ Reduzir custo oculto

✔ Tomar decisões com base em dados

✔ Proteger crescimento

A pergunta estratégica

Se hoje um colaborador remoto sofrer um ataque por phishing:

- Sua empresa detecta?

- Consegue isolar rapidamente?

- Tem logs para auditoria?

- Consegue restaurar sem impacto?

- O board saberia explicar o ocorrido ao mercado?

Se a resposta não é clara, o risco é maior do que parece.

Conclusão

O trabalho híbrido não é o problema.

O problema é operar em modelo híbrido com governança de TI tradicional.

A nova superfície de ataque exige:

🔸 Visão estratégica

🔸 Planejamento contínuo

🔸 Monitoramento ativo

🔸 Cultura de prevenção

Empresas resilientes não são as que não sofrem incidentes.

São as que estão preparadas para responder rapidamente.

Para poder comentar, por favor faça seu login clicando no botão abaixo.

Login